GPO

Порядок срабатывания (link order): политики обрабатываются в обратном порядке (снизу вверх), т.е. политика с номером 1 отработает последней.

Фильтры WMI

Только 32-битные ОС:

root\CIMv2

Select * from Win32_Processor where AddressWidth = '32'

Только 64-битные ОС:

root\CIMv2

Select * from Win32_Processor where AddressWidth = '64'

Все, кроме Windows XP и Windows Vista:

root\CIMv2

Select * from Win32_OperatingSystem where NOT (Version like "5.1%" or Version like "6.0%") AND ProductType="1"

http://www.nogeekleftbehind.com/2013/09/10/updated-list-of-os-version-queries-for-wmi-filters/

http://winitpro.ru/index.php/2012/01/13/filtraciya-gruppovyx-politik-s-pomoshhyu-wmi-filtrov/

https://technet.microsoft.com/ru-ru/library/jj717288(v=ws.11).aspx

https://jasonwrutherford.wordpress.com/2013/11/01/sccm-wmi-query-for-not-like/

Удалённый помощник

Remote assistant

Computer Configuration/Policies/Software Settings/Administrative Templates/System/Remote Assistance

| Включить оптимизацию пропускной способности | Отключено |

| Настроить предлагаемую удаленную помощь (Разрешить удаленное управление этим компьютером: Разрешить помощникам управлять компьютером) (Помощники: domain.ru\group-RemoteAssistant) | Включено |

| Разрешить подключения только с компьютеров под управлением Windows Vista или более поздней версии | Отключено |

Файрволл

Computer Configuration/Policies/Windows Settings/Security Settings/Windows Firewall with Advanced Security/Windows Firewall with Advanced Security/Inbound Rules

Предопределённые настройки - Удалённый помощник, дальше оставить две галки для профиля «Домен», разрешить подключение.

Повышение привилегий во время сессии удалённого помощника (чтобы не было паузы на управляющей машине)

Computer Configuration/Policies/Windows Settings/Security Settings/Local Policies/Security Options/User Account Control: Allow UIAccess applications to prompt for elevation without using the secure desktop

RDP

Правило на файрволле:

Конфигурация компьютера → Политики → Административные шаблоны → Сеть → Сетевые подключения → Брандмауэр Windows → Профиль домена → Разрешить исключения для входящих сообщений удаленного управления рабочим столом

Computer configuration → Policies → Administrative Templates → Network → Network Connections → Windows Firewall → Domain Profile → Windows Firewall: Allow Remote Desktop Exception

Включить RDP:

Конфигурация компьютера → Политики → Административные шаблоны → Компоненты Windows → Службы удаленных рабочих столов → Узел сеансов удаленных рабочих столов → Подключения → Разрешать удаленное подключение с использованием служб удаленных рабочих столов

Computer configuration → Policies → Administrative Templates → Windows Components → Terminal Services → Terminal Server → Connections → Allow users to connect remotely using Terminal Services

Откл. проверку подлинности на уровне сети:

Конфигурация компьютера → Политики → Административные шаблоны → Компоненты Windows → Службы удаленных рабочих столов → Узел сеансов удаленных рабочих столов → Безопасность → Требовать проверку подлинности пользователя для удаленных подключений с помощью проверки подлинности на уровне сети

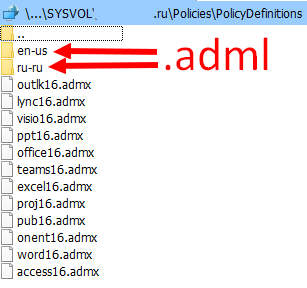

Импорт шаблонов .admx

Создать папку PolicyDefinitions, если её ещё нет, в \\domain.ru\SYSVOL\domain.ru\Policies.

mkdir \\domain.ru\SYSVOL\domain.ru\Policies\PolicyDefinitions

Логирование установки

Конфигурация компьютера → Политики → Административные шаблоны → Компоненты Windows → Установщик Windows → Задать типы событий, записываемых установщиком Windows в журнал транзакций

Computer Configuration → Policies → Administrative Templates → Windows Components → Windows Installer → Specify the types of events Windows Installer records in its transaction log

Логи пишутся в %windir%\temp.